Úvod

Pokud máme Veeam Hardened Repository (VHR) instalované z ISO poskytovaného společností Veeam, tedy Veeam Hardened Repository ISO for v12 či VHR ISO 2.0.0.8, což je soubor VeeamHardenedRepository_2.0.0.8_20250117.iso. Tak můžeme provést upgrade na aktuální verzi pro Veeam Backup & Replication 13 pomocí Veeam Infrastructure Appliance (VIA) ISO.

Pozor: upgradované VHR připojíme pouze k VBR v13 (nikoliv k verzi 12)

Upgrade funguje tak, že dojde k reinstalaci oddílu s OS, datový oddíl zůstane zachovaný. Musíme provést kompletně novou konfiguraci VHR (úvodní konfigurace po instalaci). Dopředu je dobré si připravit aktuální údaje jako jméno, IP parametry a nastavení síti.

Veeam Appliance využívá Veeam JeOS (Just Enough Operating System). Jde o minimalistickou distribuci Linuxu, která je spravovaná společností Veeam a automaticky aktualizovaná. Dodává se jako bootovací ISO a je předem zabezpečena podle security best practices. Je postavena na Rocky Linux. Jde o evoluci VHR ISO.

Instalační soubory

Můžeme stáhnout z portálu My Veeam - Products (nebo jinde, kde stahujeme instalaci VBR). V části Additional downloads záložka Additional downloads se nachází Veeam Infrastructure Appliance aktuálně verze 13.0.1.1071 z 6.1.2026, soubor VeeamInfrastructureAppliance_13.0.1.1071_20251217.iso o velikosti 1,76 GB.

Hlavní novinky Veeam Infrastructure Appliance

Pro přidání spravovaného serveru do Veeam zálohovací infrastruktury (VBR) se používá Certificate-based authentication. Na Appliance jsou předinstalované Veeam komponenty (Veeam Deployment Kit), které se využijí pro připojení z VBR serveru. Nemusíme povolovat SSH přístup ani vytvářet single-use credentials. Autentizace se provede pomocí certifikátů.

Certificate-based authentication není podporovaná na VBR 12, takže nejprve potřebujeme upgradovat Veeam Backup & Replication na verzi 13.

Některé další novinky

- webové rozhraní Veeam Host Management, které umožňuje správu Appliance přes prohlížeč

- Security Officer pro schvalování citlivých (destruktivních) operací

- pro uživatelské přihlášení na Appliance se využívá Multi-Factor Authentication (MFA)

Systémové požadavky

- System Requirements - Veeam Infrastructure Appliance

- Veeam Backup & Replication 13 nebo novější

- CPU 2 core (vCPU), RAM 8 GB, server vyhovující Veeam Ready či Red Hat compatibility list

- lokální disky a HW RAID

- alespoň 2 disky, každý o velikosti alespoň 120 GB (pro VHR ISO 2.0 byl požadavek 100 GB)

- zapnutý UEFI Secure Boot

- HTTPS komunikace do internetu na vybrané adresy

Rozhraní pro správu

Veeam Host Management Console přístupná jako

- Web UI - webové rozhraní, běží na portu

10443

- Text-based UI (TUI) - textové rozhraní přístupné přes fyzickou konzoli serveru nebo vzdálenou virtuální konzoli

Upgrade Veeam Hardened Repository (VHR)

Před upgradem vypneme všechny úlohy, které ukládají data na toto úložiště (potřebujeme zajistit, aby se VBR nesnažilo použít VHR).

Pro upgrade zde využijeme iLO Remote Console a vzdálené připojení ISO souboru. Server nabootujeme z instalačního ISO Veeam Infrastructure Appliance (VIA).

Instalace / upgrade z VIA ISO

- webovým prohlížečem se připojíme na iLO serveru

- spustíme HTML5 Integrated Remote Console

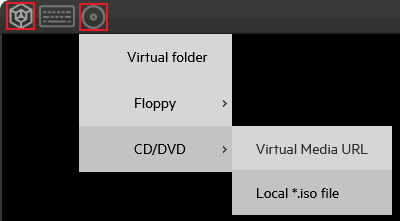

- nahoře klikneme na ikonu Virtual Media - CD/DVD - Local *.iso file a připojíme stažené VIA ISO

- přihlásíme se do konzole (Veeam Hardened Repository Configurator) a v menu zvolíme Reboot

- během startování serveru (POST) stiskneme F11 pro vyvolání Boot Menu

- vybereme

iLO Virtual USB 3 : iLO Virtual CD-ROM - v GRUB zvolíme Veeam Hardened Repository, dále Upgrade - upgrades Hardened Repository to latest version

- spustí se instalátor (po základních kontrolách) a zobrazí dialog, zda chceme pokračovat v instalaci, kdy dojde k nahrazení současného systému a nastavení novou verzí, zatímco lokální zálohy zůstanou nedotčené, klineme na Yes

- proběhne instalace a automatický restart (iLO automaticky odpojí/vysune ISO)

Úvodní konfigurace

- spustí Veeam Host Management a zobrazí průvodce počáteční konfigurací (Initial Configuration Wizard), kde musíme projít několik kroků

- License - odsouhlasíme licenční podmínky

- Hostname - zadáme jméno serveru (předvyplnilo se původní jméno, což se mi při testech s 13.0.1.180 nestalo)

Nastavení sítě (Link Aggregation)

- Network - konfigurace síťových parametrů, může jít jen o nastavení IP adresy (či DHCP), ale v mém případě je potřeba nově vytvořit Link Aggregation (Bond), což mi přijde ještě o něco komplikovanější než u VHR ISO 2.0

- nejprve si musíme poznamenat jména síťových adaptérů, které chceme použít (u mne

ens1f0np0aens1f1np1), seznam vidíme na obrazovce - klikneme na Advanced, abychom se dostali do části, kde můžeme vytvořit agregaci linek

- klikneme na Add pro přidání připojení, zvolíme Bond a potvrdíme Create

- zadáme název připojení (profilu) a klikneme na Add pro přidání podřízeného připojení

- jako typ vybereme Ethernet, zadáme název a jméno zařízení (síťový adaptér, který jsme si poznamenali), uložíme pomocí OK

- znovu vybereme Add a zopakujeme pro druhé síťové rozhraní

- přejdeme na Mode a v mém případě zvolíme 802.3ad (LACP)

- přejdeme na IPv4 configuration, přepneme na Manul a klineme Show, zadáme IP adresu, GW, DNS servery, domény

- můžeme také nastavit IPv6 configuration, sjedeme až dolů a uložíme pomocí OK

- ukončíme rozšířená nastavení pomocí Quit

- v tuto chvíli vidíme na switchi, že se navázalo spojení a využil LACP protokol, IP adresa odpovídá na ping

- okno se síťovými adaptéry by se mělo aktualizovat, ale to se u mne nestalo

Další nastavení

- Time - důležité je správné nastavení času (zóna a NTP)

- Host Administrator - nastavujeme heslo pro účet správce

veeamadmin(dřívevhradmin) s povinným nastavením MFA. Heslo musí splňovat podmínky DISA STIG, takže nesmí být za sebou více než 4 znaky stejné kategorie (musíme střídat velká malá písmena a další znaky) a mít minimálně 15 znaků.

- Po zadání hesla musíme nastavit MFA pomocí nějaké aplikace s OATH token, třeba Microsoft / Google Authenticator (můžeme naskenovat QR kód). Využívá se TOTP (Time-based One Time Password), který musíme zadat pro potvrzení.

- Security Officer - volitelně můžeme nastavit účet Security Officer

veeamso(je možno přeskočit, ale později již nelze vytvořit). Slouží ke schvalování citlivých (destruktivních) operací. Heslo musí splňovat podmínky DISA STIG. MFA nyní nenastavujeme, ale při prvním přihlášení musíme změnit heslo a nastavit MFA (získáme také Recovery Token). Schvalování se provádí přes Veeam Host Management Web UI.

- po kliknutí na Finish dostaneme informaci, že je nutné aktivovat účet Security Officer ve webovém rozhraní, aby vše začalo fungovat

- restartují se služby a zobrazí základní informace (klávesou ENTER se můžeme přihlásit do Veeam Host Management TUI)

Operace po upgradu serveru

Aktivace Security Officer

Jako první se musíme přihlásit do Veeam Host Management Web UI účtem Security Officer a nastavit jej. Pokud to neuděláme, tak se nám nepovede připojit server do VBR a zobrazí se chyba:

Failed to connect to deployer service Failed to check deployer service compatibility. Failed to verify client connection token.

Postup aktivace

- webovým prohlížečem se připojíme Veeam Host Management, který běží na portu

10433 - přihlásíme se účtem

veeamso

- následně musíme zadat nové heslo a nastavit MFA

- zobrazí se Recovery Token pro MFA

Pozn.: Docela důležité je, že se následně automaticky vypne webový přístup na Veeam Host Management. Sice se na stránce nachází nějaká taková informace, ale nepochopil jsem to z toho. Pokud jej ještě potřebujeme, tak musíme zapnout přes Veeam Host Management TUI.

Zprovoznění upgradovaného VHR ve VBR

Ve Veeam Backup & Replication se nyní náš VHR server hlásí jako nedostupný. Musíme aktualizovat způsob autentizace pro tento Linux server.

- Veeam Backup & Replication Console

- Backup Infrastructure - Managed Servers - Linux (nebo Unavailable)

- editujeme náš VHR server (třeba klikneme pravým tlačítkem a zvolíme Properties)

- v kroku Access přepneme na Connect using certificate-based authentication

- klikneme na Next, provede se připojení na Veeam Installer service, zobrazí se fingerprint certifikátu, kliknutím na Yes potvrdíme důvěru serveru

- kliknutím na Apply se zahájí instalace (Veeam Data Mover service a certifikátů), aktualizují se záznamy ve Veeam DB, zjistí se informace o svazcích

Spravovaný Linux server nyní korektně funguje, stejně jako Backup Repository (VHR) a zálohovací úlohy, které jej používají. Můžeme nyní povolit úlohy, které jsme na začátku zakázali.

Když se podíváme na Repository, uvidíme, že nyní ukazuje cestu k zálohám /var/lib/Veeam/backups místo původního /mnt/veeam-repository01/backups.

Instalace aktualizací na VIA

Aktualizace se mohou instalovat automaticky podle nastavení v Main Menu - Updates - Update Settings. Nebo můžeme provést ručně po jejich detekci.

Chybějící aktualizace vidíme buď v Main Menu - Updates - Missing Updates nebo Backup Infrastructure - Managed Servers - Missing Updates.

- v okně chybějících aktualizací klikneme na Install (nebo Install All)

- potvrdíme Yes, že se provede instalace aktualizací a může dojít k restartu serveru

- malá aktualizace proběhne během pár vteřin (patrně bez restartu)

Zatím zde nejsou žádné komentáře.